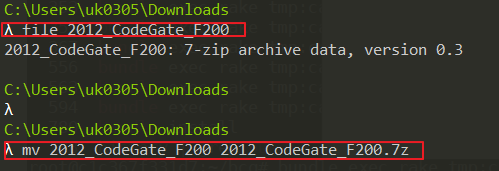

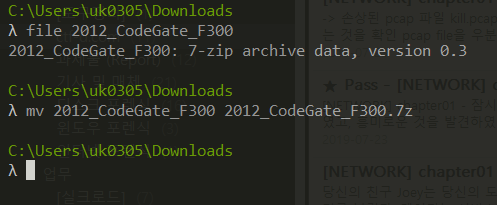

[NETWORK] chapter01 우리는 적군에 대한 첩보를 수집하기 위해 스파이를 고용했다. 그러나 스파이는 추출한 기밀문서를 잃어버린 것 같다. 그들은 이것을 우리에게 보냈고, 이것을 통해 필요한 모든 것을 찾을 수 있다고 했다. 도와 줄 수 있습니까? * 문제 첨부파일 다운로드 (exfil.tar.xz) - dump.pcap - server.py 1. dump.pcap Wireshark 분석 - DNS 패킷확인 tshark -r dump.pcap -Tfields -e dns.qry.name | awk '!a[$0]++' > extracted.txt && tshark -r dump.pcap -Tfields -e dns.cname | awk '!a[$0]++' >> extracted.txt 성공적으로..