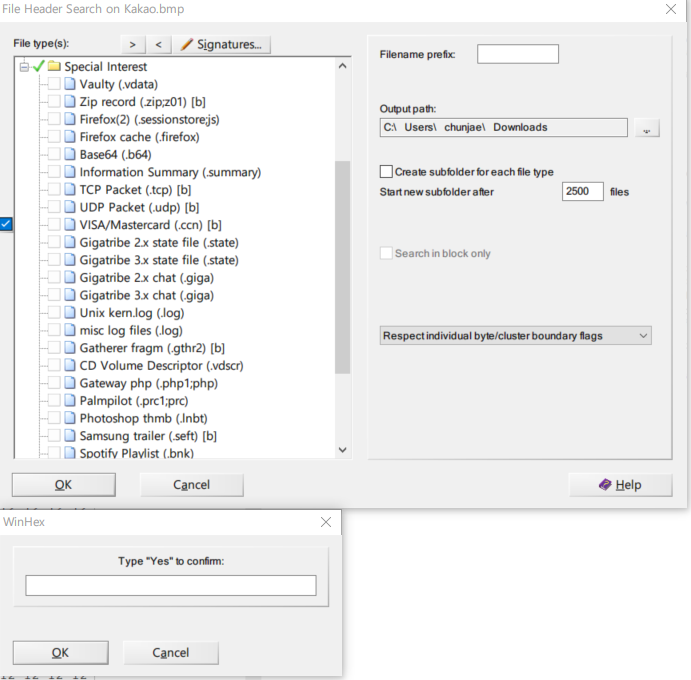

디지털포렌식 분석 도구 중 X ways 사의 WinHex 라는 프로그램이 있다. X ways 포렌식 도구 중 하나이며, 공식사이트를 들어가니 아래와 같이 여러 도구들이 있다. 조금 찾아보니 X way forensic 관련하여 2015년도에 발행된 도서도 있다. 지금 사기엔 아까운데 중고로 알아봐야겠다. Hex Editor와는 달리 여러 포렌식적인 기능들이 있으며, 유료버전이 존재해서 일정 크기 이상의 파일은 저장이 불가능하다. 구글 검색을 잘하면 full version을 찾을 수 있다고 한다. 필자는 못찾았다..